当記事では、PaloAltoのポリシー設定で混乱しがちな「アプリケーション」と「サービス」の違いについて記載します。

目次

機器情報

ハードウェア:PA-440

バージョン :11.2.8

基本知識

PaloAlto Networks のファイアウォールでは、通信を制御するために「アプリケーション」と「サービス」を設定することができます。

この2つは似ているように見えますが、役割は少し異なります。

アプリケーションとは

App-ID※1 機能によって識別される通信の種類を指します。

※1 アプリケーション・シグネチャ、プロトコル・デコーディング、ヒューリスティクスなどの複数の技術を使ってアプリケーションを識別する機能です。

ポート番号に依存せず、通信の特徴やシグネチャを解析することで「どのアプリケーションの通信か」を特定します。

▼使用時のポイント

「業務アプリは許可」「不要なアプリはブロック」といった柔軟なポリシーを実現可能です。

例)業務で使用するMicrosoft Teamsは許可

サービスとは

ポート番号とプロトコルに基づいて通信を識別する仕組みです。

シンプルに「どのポートを通すか」を制御します。

▼使用時のポイント

アプリケーション + サービスを併用し、アプリ識別とポート制御を両方の条件で縛ることが可能です。

例)許可アプリケーションをYouTube、サービスをservice-https(tcp/443)に設定します。

→「TCP/443以外のポートからのYouTube通信は通さない」といった細かい制御が可能

設定方法

- アプリケーション「DNS」の通信を許可する

GUI上から、[Policies]>[セキュリティ]>[追加]からポリシーを作成します。

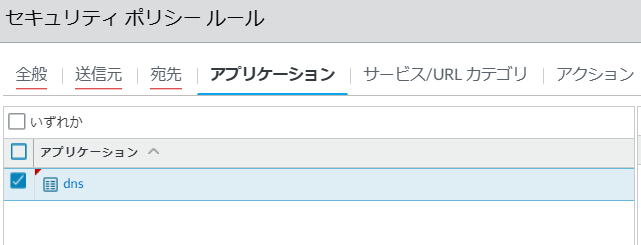

アプリケーションの設定

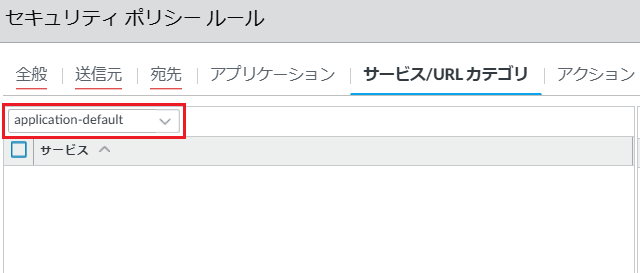

サービスの設定

application-default [アプリケーション-デフォルト]:選択したアプリケーションが、

PaloAlto Networksによって定義されたデフォルトのポートでのみ許可または拒否されます。

※メーカ公式から許可ポリシーに使用することが推奨されています。

アプリケーション「DNS」はどのようなサービスが事前に定義されているのか

[オブジェクト]>[アプリケーション]から確認することが可能です。

標準ポート/セキュアなポートに記載されているポートが事前に定義されているポートです。

DNS通信が当該ポート以外で発生することは脅威である可能性があるため、

application-defaultを指定することで、その脅威を排除することが可能です。

参考までに

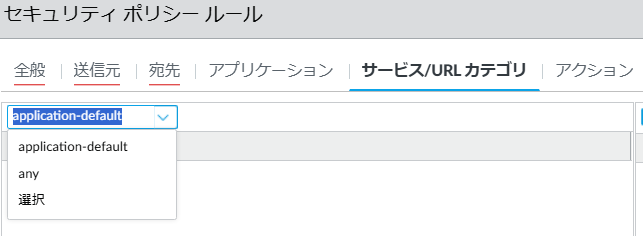

サービス設定項目ではドロップダウンリストからapplication-default以外にいずれかを選択することができます。

any[すべて]:選択したアプリケーションがすべてのプロトコルやポートで許可または拒否されます。

選択:[Objects]>[サービス]または[サービスグループ]で作成した設定を選択することで細かい制御が可能になります。

まとめ

PaloAltoのセキュリティポリシーにおいて、アプリケーションとサービスはそれぞれ異なる観点で通信を制御する仕組みです。

・アプリケーション:通信の中身を識別して制御

・サービス:ポート番号とプロトコルで制御

基本はアプリケーションベースでの制御が推奨されますが、サービスと併用することで「どのポートを通るか」まで制限することが可能です。

つまり、アプリ識別とポート制御を両方の条件で縛ることにより、より細かくセキュリティを強化することができます。

参考文献

https://pansetech.net/app-id/

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。