FortiGateのトラフィックログは、許可トラフィックのセッション開始時と終了時、またトラフィックの遮断時に生成させることが可能です。なお、セッション開始時のトラフィックログ生成はCLIより設定を行う必要があります。

目次

セッションについて

FortiGateにおけるセッションとは、FortiGateを介して行われる一連の通信のことです。

本来セッションという概念のない、ICMPのようなプロトコルでもPINGとその応答は一連のセッションとして処理されます。

GUIにログイン後、[ダッシュボード] > [FortiViewセッション] からセッション情報一覧確認のほか、セッションを終了させることも可能です。

トラフィックログ生成の設定

メモリロギングを行う場合には、設定が必要です。

以下の記事を参考に、メモリロギング、ログ保管対象のSeverityをinformationに変更します。

FortiGateにてGUIにトラフィックログを表示するための設定方法

許可トラフィック

セッション終了時のログ生成設定

GUIにログイン後、[ポリシー&オブジェクト] > [ファイアウォールポリシー] からトラフィックログを生成するポリシーを選択します。

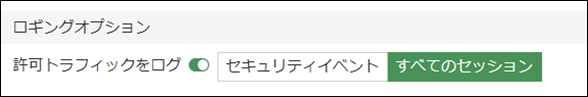

ロギングオプションより、[許可トラフィックをログ] > [すべてのセッション]を選択します。

設定変更を行ったポリシーによって許可される通信を発生させたのち、[FortiViewセッション]から対象の通信のセッションを終了させることで設定の妥当性をチェックできます。

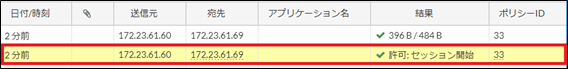

以下の通りログが生成されます。

セッション開始時のログ生成設定

GUIにログイン後、[ポリシー&オブジェクト] > [ファイアウォールポリシー] からセッション開始時にログを生成するポリシーを選択します。

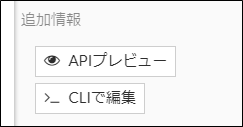

ポリシーの編集画面の右側に [追加情報] > [CLIで編集] ボタンがありますので、これをクリックします。

CLIの編集画面が表示されたら以下のコマンドを実行します。

set logtraffic-start enable end

以下の通りログが生成されます。

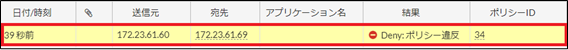

拒否トラフィック

GUIにログイン後、[ポリシー&オブジェクト] > [ファイアウォールポリシー] からトラフィックログを生成するポリシーを選択します。

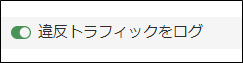

[違反トラフィックをログ]を有効化します。

以下の通りログが生成されます。

以上となります。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。