当記事では、FortiGateのAutomation機能を設定し、Microsoft Teamsに通知をする方法を記載します。

※Microsoft社よりOffice365コネクタの廃止を予定しているとのアナウンスがされております。

詳細な日程については、Microsoft社からのアナウンスをご確認ください。

なお、PowerAutomateを用いた方法については下記記事をご参照ください。

【最新】FortiGateのAutomation機能を用いてTeamsへ通知してみた

前提条件

Microsoft Teamsに通知を行う場合、Incoming Webhookコネクタが有効化されている必要がございます。

※有効化の方法は以下の内容をご参照ください。

TeamsにIncoming Webhookを許可する

また、本記事内で利用しているFortiGateのバージョンは以下の通りです。

FortiOS v7.0.1 build0157 (GA)

目次

FortiGateのAutomation機能とは

Automation機能は、トリガーとアクションの2つから構成され、2つをまとめたステッチという枠組みで動作し、FortiGate内の様々なアクティビティを自動化しセキュリティイベントへの応答時間を短縮できます。

Microsoft Teamsの準備

Incoming WebhookコネクタをMicrosoft Teamsのチャンネルに追加します。

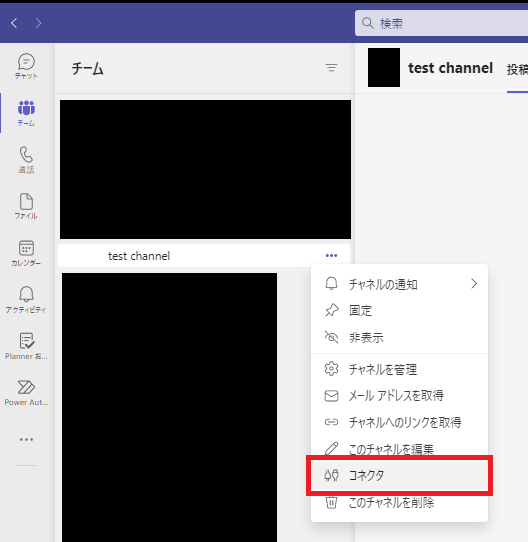

1.Microsoft Teamsにて通知を行うチャンネルの横に表示されている... (その他のオプション) をクリックし、赤枠の[コネクタ]を選択します。

2.Incoming Webhookの[構成]を選択します。

![Incoming Webhookの[構成]を選択](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image2-1.png)

3.名前を設定し、[作成]を押下します。

※画像を変更する場合は、イメージのアップロードを行います。

![名前を設定し、[作成]](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image3-1.png)

4.[作成]を押下しすると、赤枠のURLが表示される為、コピーして保存しておきます。

![[作成]を押下しすると、赤枠のURLが表示される](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image4.png)

5.URLの保存後、[完了]を押下しMicrosoft Teams側の準備は終了となります。

FortiGateの設定

FortiGateのAutomation機能を設定します。設定の流れは以下の通りです。

トリガーの設定

↓

アクションの設定

↓

ステッチの設定

トリガーの設定

今回は例としてFortiGateの設定変更時をトリガーとする方法を記載します。

FortiGateにログインします。

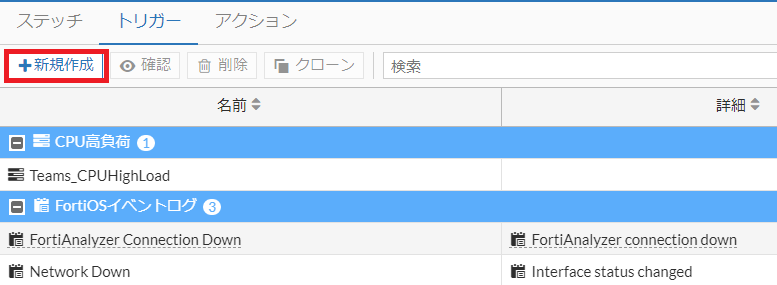

[セキュリティファブリック] > [オートメーション] > [トリガー]へ移動します。

赤枠の新規作成を押下します。

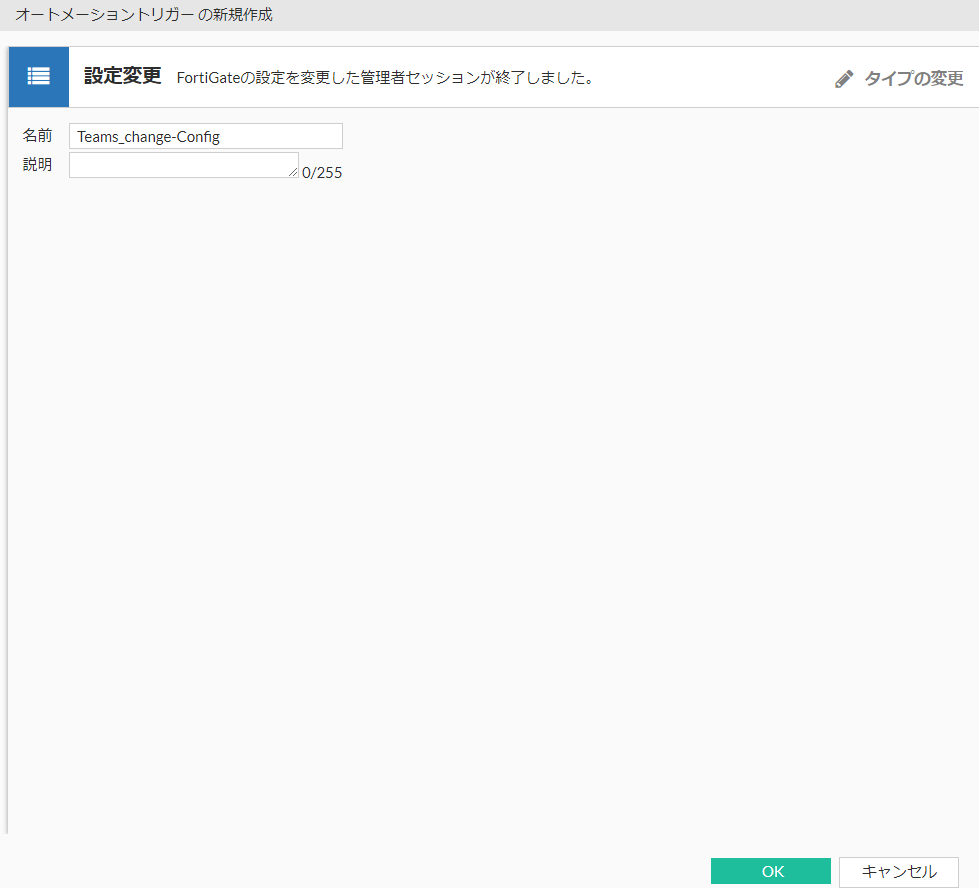

今回はFortiGateの設定変更時をトリガーとするため、システムの[設定変更]を選択します。

![システムの[設定変更]を選択](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image7.png)

任意の名前を入力します。

以上でトリガーの設定は終了となります。

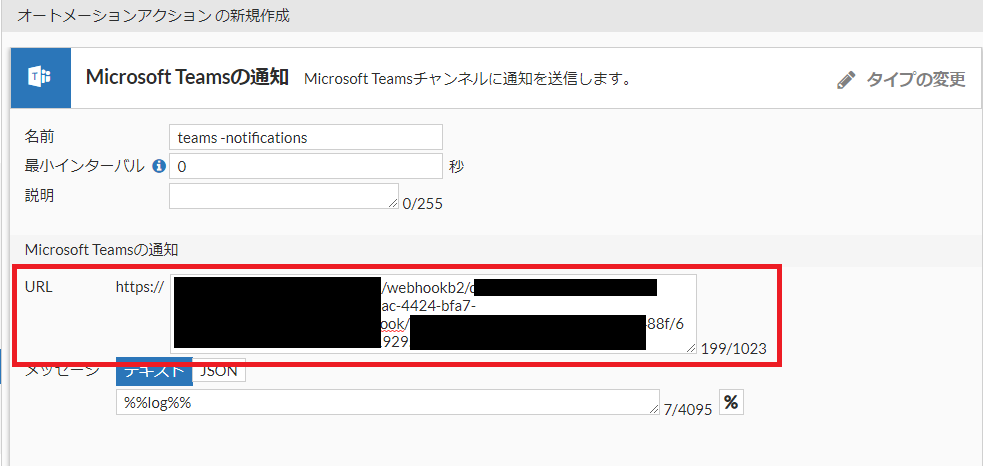

アクションの設定

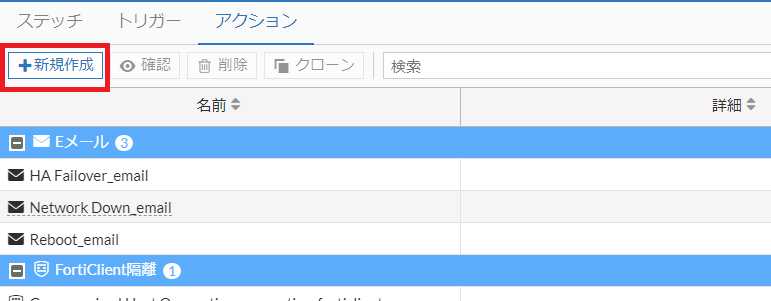

[セキュリティファブリック] > [オートメーション] > [アクション]へ移動します。

![[セキュリティファブリック] > [オートメーション] > [アクション]](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image9.png)

赤枠の新規作成を押下します。

Microsoft Teamsに通知を行うため、Notificationsの[Microsoft Teamsの通知]を選択します。

![Notificationsの[Microsoft Teamsの通知]を選択](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image11.png)

任意の名前を入力Microsoft Teamsの準備にて保存しておいたURLを赤枠に設定します。

以上でアクションの設定は終了となります。

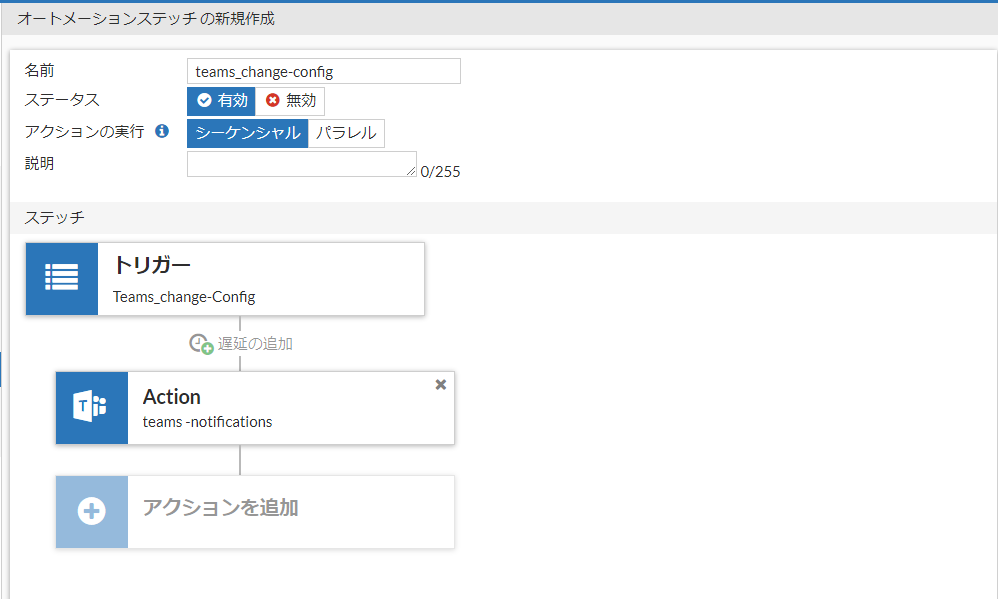

ステッチの設定

[セキュリティファブリック] > [オートメーション] > [ステッチ]へ移動します。

![[セキュリティファブリック] > [オートメーション] > [ステッチ]](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image13.png)

赤枠の新規作成を押下します。

![[セキュリティファブリック] > [オートメーション] > [ステッチ]から新規作成を押下](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image14.png)

任意の名前を入力、先程作成したトリガーとアクションを設定します。

以上でステッチの設定は終了となります。

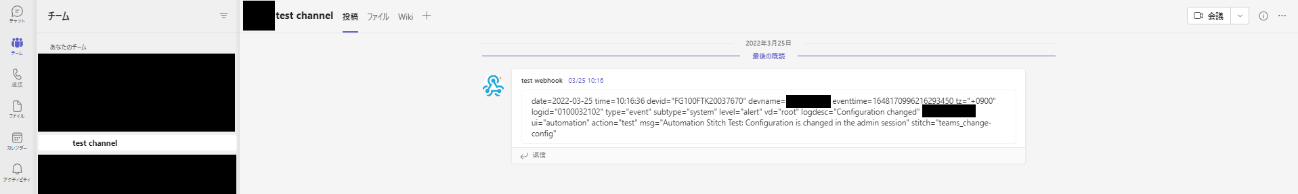

Microsoft Teamsの通知の確認

これまでに設定した内容に誤りがなければ、Microsoft Teamsに通知が行われる為、テストをしてみます。テスト方法は次の通りです。

作成したステッチで右クリックを押し、表示された[オートメーションステッチのテスト]を選択します。

![[オートメーションステッチのテスト]を選択](https://www.secuavail.com/kb/wp-content/uploads/2022/03/image16.png)

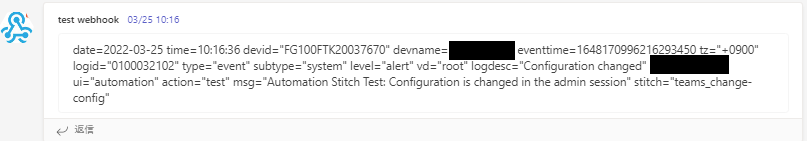

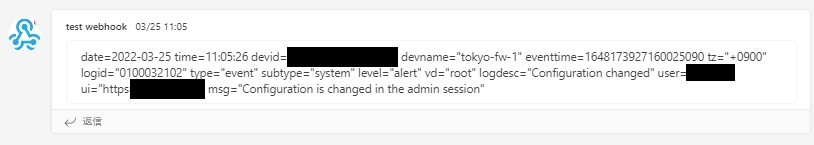

選択後、実際にMicrosoft Teamsに通知が行われているか確認します。

上記の様に通知されることが確認できます。

今回は、手動でトリガーを発生させ通知を行っておりますが、実際の動作は設定変更を行ったユーザがログアウトしたタイミングがトリガーとなります。

(設定変更時の通知ログ例)

他にもHAが切替わりや筐体の再起動が発生等の様々なトリガーがあるため、運用に合わせて利用するトリガーを設定しましょう。

以上でFortiGateのAutomation機能を設定し、Microsoft Teamsに通知する方法の説明は終了となります。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。