PaloAltoなどのネットワーク機器を扱う際に、意外と見落とされがちなのが、

インターフェイスのスピードとデュプレックスの設定です。

オートネゴシエーションというものもありますが、仕組みを正しく理解せずに使うと、通信のトラブルの原因になりかねません。

本記事では、PaloAltoにおけるスピードとデュプレックスの設定方法、気を付けるポイント、設定ミスで起こりうるトラブル事例を紹介しています。

目次

スピードとデュプレックスとは

●スピード(通信速度)

機器同士がデータを送受信する速度のこと。

例えば、100Mbps や 1Gbps といった表記で表され、これは「1秒あたりに送れるビット数」を意味します。(bps=bit per second)

●デュプレックス(通信モード)

通信の方向の仕組み。2つの方式があります。

全二重(Full Duplex)

・送信と受信を同時に行える。

・通信を分けて使うため、コリジョン*が発生しない

・現代では標準となっている

半二重(Half Duplex)

・送受信は同時にできず、切り替えながら行う

・複数デバイスが同時に送信すると、コリジョン*が発生

・古いネットワーク機器(ハブなど)でみられる

コリジョンとは?

同じネットワーク上の複数デバイスが同時に信号を送信して衝突してしまう現状のこと。

この問題を回避するために半二重通信では「CSMA/CD(Carrier Sense Multiple Access with Collision Detection)」という制御方式が使われます。

・CSMA/CDの動き

①他の通信がないかを確認して送信する

②衝突が起きたら即座に停止し、ランダムな時間を置いて再送する

Palo Altoでの設定方法

・CLI

①設定モードに移行

Configure

②インターフェイスの設定

set network interface ethernet <インターフェイス名> link-speed-duplex <設定値>

③コミット

commit

④現状の設定を確認

show network interface ethernet <インターフェイス名>

・GUI

NETWORK>インターフェイス>Ethernetタブ>各インターフェイス>詳細>リンク設定

※注意点※

・スピード1000Mbps、Full Duplexで設定することはできません。

これは、Gigabit Ethernetポートが規格上オートネゴシエーションを義務としているためです。

・PA1400シリーズなど、デュプレックスがautoしか設定できないハードウェアがあります。

そのため、ハードウェアリファレンスを確認することを推奨します。

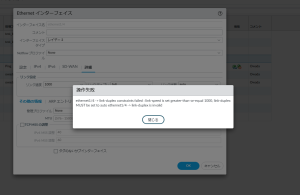

設定しようとすると、以下のエラーが表示されます

設定ミスで起こるトラブル

▶ パターン1:片方がauto、もう片方を固定で設定している時

autoに設定した機器側は、「相手がネゴシエーションに応じない」と判断して、

保守的にHalf Duplexを選択します。

そのため、デュプレックスミスマッチが発生します。

通信は可能でも、パフォーマンス低下・コリジョン多発・再送増加などの不具合が起こり、

通信できたり、できなかったりする時があります。

▶パターン2:片方がFull Duplex、もう片方がHalf Duplexの場合

送受信のタイミングがかち合ってしまうため、コリジョンが発生します。

特に、双方向通信(VoIPやファイル転送など)で遅延や通信断の原因に…

▶パターン3:スピードが不一致の時

スピードが一致していないと、物理的に信号が嚙み合わないため通信ができず、

ポートのリンクアップすらしない状態となります。

ケーブルを結線しても、リンクアップしない場合は、まずスピードの設定を確認してみてください。

Palo Altoでは、CLIにて以下のコマンドでインターフェイスの設定を確認することができます。

①設定モードに移行

configure

②show コマンドでインターフェイスの設定を確認

show network interface ethernet <インターフェイス名>

まとめ

PaloAltoのようなセキュリティ機器でも、インターフェイス設定の基本を疎かにすると、

思わぬトラブルに繋がります。

設定する際は、「対向機器と揃えること」を鉄則に、設定後も状態確認を行いましょう。

地味だけど、とても大切なポイントです!

参考文献

https://knowledgebase.paloaltonetworks.com/KCSArticleDetail?id=kA10g000000ClLLCA

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。