当記事では、CatalystスイッチでSSH接続するために必要な設定を説明いたします。

目次

使用する機器

型番:Cisco Catalyst C1000

ファームウェアバージョン:v15.2(7)E4

SSH(Secure Shell)とは

ネットワーク経由で他のサーバーに接続し、遠隔操作するためのプロトコルです。

通信内容はすべて暗号化されるため、安全に通信することが可能です。

SSH接続に必要な設定項目

ホスト名とドメイン名を設定

SSH暗号鍵(RSA)を生成するためにはホスト名とドメイン名を設定する必要があります。

- 設定コマンド

Switch#configure terminal ##グローバルコンフィギュレーションモードへ移動

Switch(config)#hostname SW1 ##ホスト名の設定

SW1(config)#ip domain-name secuavail.com ##ドメイン名の設定

SW1(config)#end

ユーザ名とパスワードを設定

SSHにおけるユーザ認証の1つにパスワード認証があります。

SSHクライアント側はユーザ名とパスワードを入力することでスイッチにSSH接続して

ログインできるようになります。

- 設定コマンド

SW1#configure terminal ##グローバルコンフィギュレーションモードへ移動

SW1(config)#username admin password password ##ユーザ名とパスワード設定

SW1(config)#end

※設定例ではユーザ名に「admin」パスワードに「password」としています。

特権EXECパスワード(enableパスワード)の設定

SSH接続後に特権モードに移動するためのenableパスワードを設定します。

- 設定コマンド

SW1#configure terminal ##グローバルコンフィギュレーションモードへ移動

SW1(config)#enable secret cisco ##enableのパスワード設定

SW1(config)#end

※設定例ではenableパスワードを「cisco」としています。

VLANにIPアドレスを割り当てる

VLANインターフェースにIPアドレスを割り当てます。

SSH接続に使用するインターフェースは、ここで設定するVLANに所属している必要があります。

デフォルトでは、全てのスイッチポートがVLAN1に所属しているため、

VLAN1にIPアドレスを割り当てるだけで完了です。

ただし、新しくVLANを作成し、使用する場合は、

SSH接続に使用するインターフェースに新しく作成したVLANを割り当てる設定が必要です。

- 設定コマンド

SW1#configure terminal

SW1(config)#interface vlan 1 ##VLANにIPアドレスを割り当てる

SW1(config-if)#ip address 192.168.10.1 255.255.255.0

SW1(config-if)#no shutdown ##インターフェースをシャットダウンから復旧する

SW1(config-if)#exit

RSA鍵の生成

SSH接続に利用する暗号鍵(RSA)を生成します。

コマンドの入力後、鍵長サイズの指定を求められるので、2048bitを指定します。

※最小鍵長サイズは、1024bitにすることをメーカから推奨されております。

今回は、鍵長が大きいほど暗号化や復号処理の負担がかかり、第三者に解読されにくくなるため、

よりセキュリティ強度が保たれる2048bitを指定しております。

- 設定コマンド

SW1#configure terminal

SW1(config)#crypto key generate rsa

The name for the keys will be: SW1.secuavail.com

Choose the size of the key modulus in the range of 360 to 4096 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take a few minutes.

How many bits in the modulus [512]: 2048

% Generating 2048 bit RSA keys, keys will be non-exportable...

[OK] (elapsed time was 12 seconds)

SSHバージョンの指定

SSHのバージョンには1と2がありますが、バージョン2の方が暗号化のセキュリティ強度が高いため、

バージョン2を設定します。

- 設定コマンド

SW1#configure terminal

SW1(config)#ip ssh version 2 ##SSHバージョン2を設定

SW1(config)#end

VTYの設定

リモート接続セッションを受け入れるために使用される仮想的なインターフェースに設定を

追加していきます。

①usernameコマンドで設定したユーザ名とパスワードでログインできるようにする。

- 設定コマンド

SW1#configure terminal

SW1(config)#line vty 0 15 ##リモート接続セッションを受け入れるために使用される仮想的なポート

SW1(config-line)#login local ##usernameコマンドで設定したものでログインできるようにする

②SSH接続に限定してtelnet接続を拒否する設定を入れます。

- 設定コマンド

SW1(config-line)#transport input ssh ##Telnet接続を拒否しSSH接続に限定する

SW1(config-line)#end

設定後は、copy running-config startup-configを実行し、設定を保存します。

以上でSSHの設定は完了です。

SSH接続できるか確認

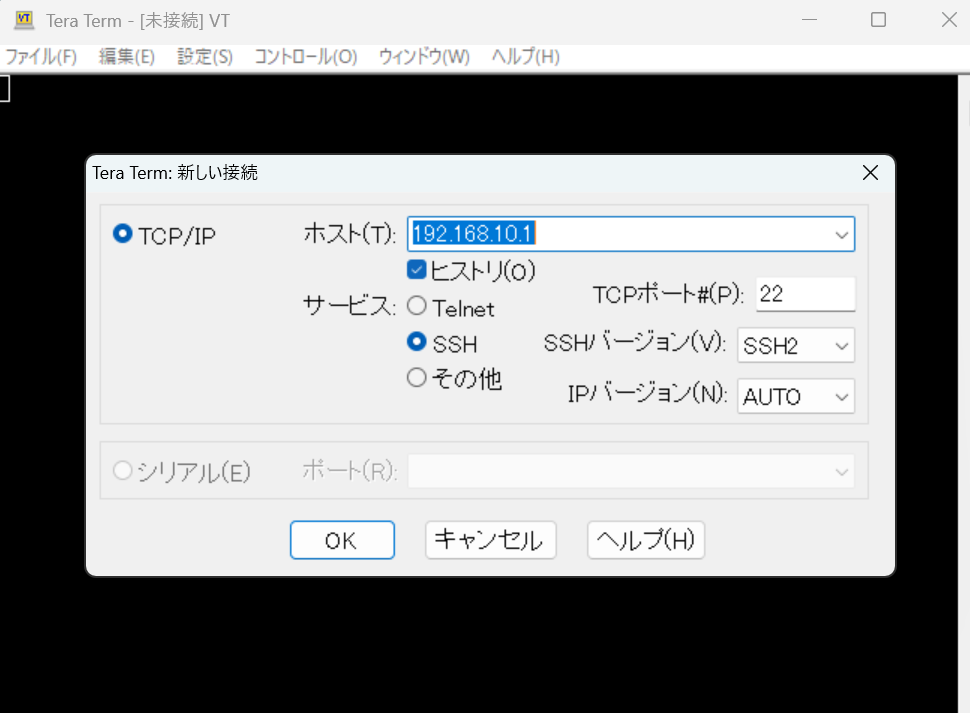

- PCとVLAN1を割り当てているスイッチポートを結線して、TeraTermでSSH接続を開始します。

ホストに設定したIPアドレスを入力後、サービスはSSHを選択します。

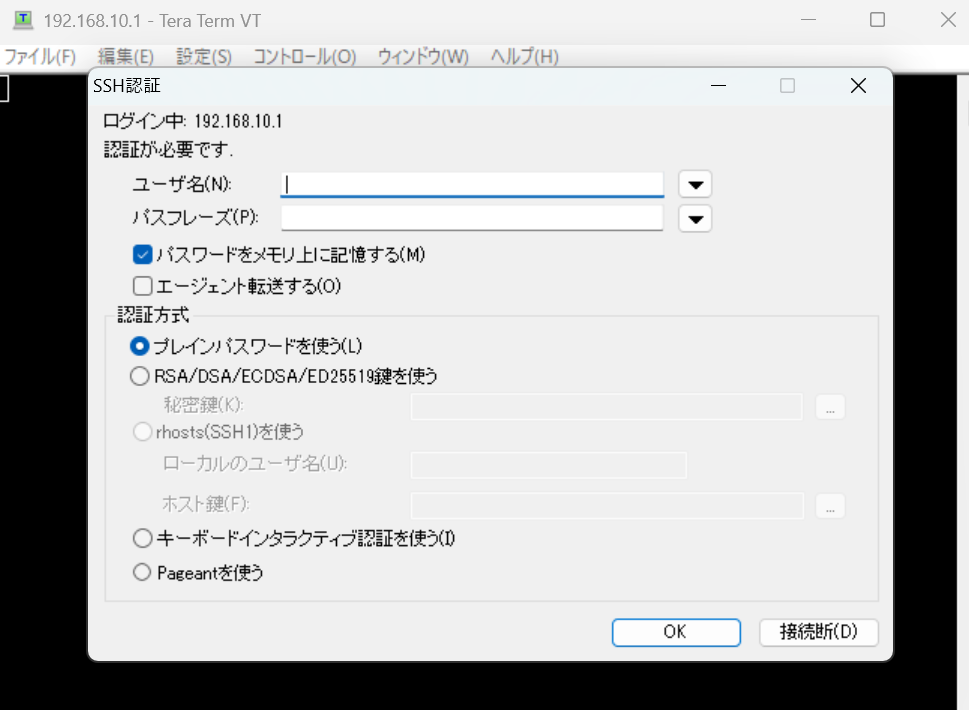

- 設定したユーザ名とパスワードを入力します。

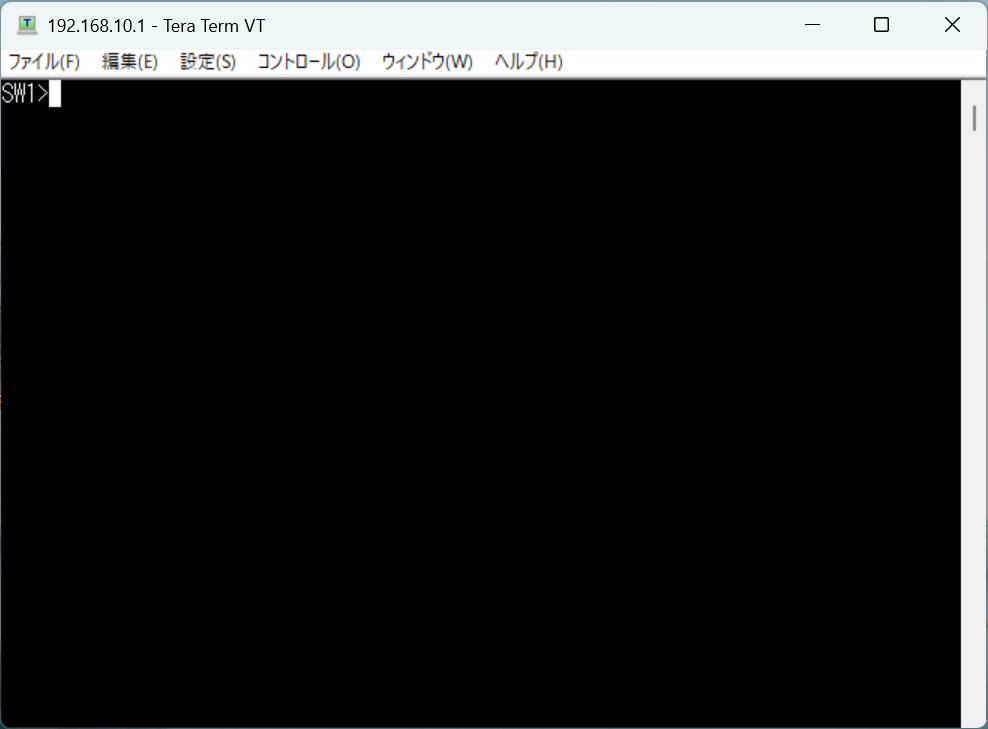

- ログインできることを確認します。

以上でSSH接続確認は完了です。

参考文献

https://www.cisco.com/c/ja_jp/support/docs/security-vpn/secure-shell-ssh/4145-ssh.html

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。