当記事では、FortiGateのCUIからアラートメールの設定から、アラートのサンプルメールの受信までを紹介します。

目次

前提条件

本記事内で使用するFortiGateのバージョンとメールソフトは以下の通りです。

- FortiGate-60F v6.4.6 build1879 (GA)

- Thunderbird v91.8.1

FortiGateのアラートメール機能とは

アラートメール機能は、FortiGateで発生したイベントを設定したメールアドレスに通知する機能です。

通知できるイベントの種類はいくつかありますが、今回の記事では管理者ログイン、ログアウトのイベントをアラートメールで通知します。

FortiGateの設定

- SMTPサーバ確認

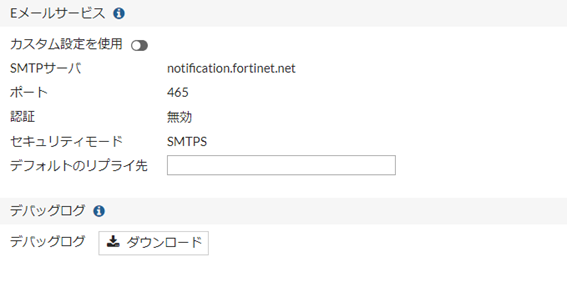

SMTPサーバの確認を行います。

GUI画面の「グローバル」から「システム」、「設定」の順で選択し、「Eメールサービス」欄を表示します。

今回はデフォルトのままで使用します。

変更する場合は、「カスタム設定を使用」を有効にしてください。

- CLIコンソールの起動

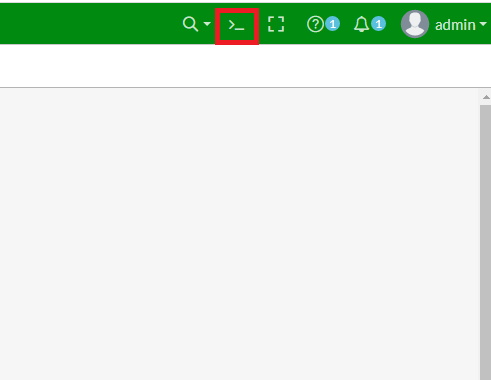

GUIからCLIコンソールを起動し、設定を行います。

※GUIへのログインは管理者権限でログインしてください。

まず、赤枠で示されたアイコンをクリックし、CLIコンソールを起動します。

- alertemail settingへ移動

次に、アラートメールの送信に関する設定を行うため、

「vdom」 → 「rootもしくはVDOM」 → 「alertemail setting」の順で階層移動します。

vdomへの移動は、下記のコマンドを実行します。

コマンドを入力したのち、Enterキーを押すと実行できます。

# config vdom

![]()

rootへの移動は、editコマンドを使用します。

# edit root

![]()

VDOMごとに設定を行う場合は、「root」を「設定済みのVDOM名」に変更し、実行します。

例 VDOM名:VDOM1

# edit VDOM1

![]()

VDOMごとに設定行う場合、それぞれのVDOMでイベントが発生した場合のみ、アラートメールが送信されます。そのため、上記の例ではVDOM1でイベントが発生した場合のみ、メール送信されます。

- alertemail settingへ移動

# config alertemail setting

![]()

- alertemail setting設定

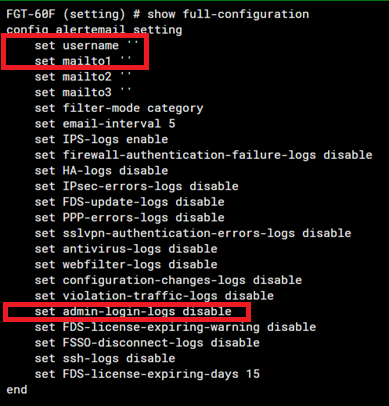

アラートメールの設定項目(イベント)をすべて見る場合は、次のコマンドを実行します。

# show full-configuration

![]()

実行すると、以下のような出力がされます。

今回設定する箇所は、赤枠で示した箇所になります。

まず、「username」を設定します、「username」は実際のアラートメールでは差出人に表示されるアドレスになります。

# set username “差出人メールアドレス”

![]()

※差出人にしたいメールアドレスはダブルクォーテーションで囲んでください。

次に、「mailto1」を設定します、「mailto1」はアラートメールの宛先になります。

# set mailto1 “宛先メールアドレス”

![]()

※「username」と「mailto1」は同じでも送信できます。

「admin-login-logs」を設定

# set admin-login-logs enable

![]()

「enable」にすることで、該当イベントに対するメールの送信を有効にしています。

今回は「admin-login-logs」の設定ですが、それ以外のイベントも同じように設定できます。管理者ログイン以外の簡単なイベントの説明は下記のとおりです。

| イベント一覧 | |

| set IPS-logs | IPS検知 |

| set firewall-authentication-failure-logs | ファイアウォール認証失敗 |

| set HA-logs | HAログ |

| set IPsec-errors-logs | IPsecエラー |

| set FDS-update-logs | FortiGuard更新ログ |

| set PPP-errors-logs | PPPエラー |

| set sslvpn-authentication-errors-logs | SSL-VPN認証エラー |

| set antivirus-logs | ウイルス検知 |

| set webfilter-logs | Webフィルタ検知 |

| set configuration-changes-logs | 設定変更通知 |

| set violation-traffic-logs | 違反トラフィック検知 |

| set FDS-license-expiring-warning | FortiGuardライセンスの有効期限の警告 |

| set ssh-logs | SSHアクセス通知 |

最後に、endコマンドを実行し、設定は完了です。

# end

![]()

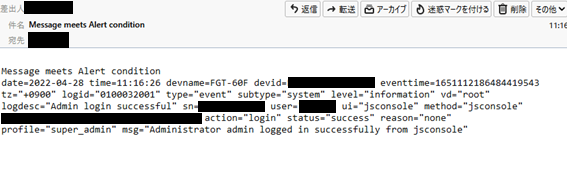

アラートメールサンプル

ここまでの設定した内容に誤りがなければ、該当のイベント(今回は管理者ログイン)が発生した場合、「mailto1」で設定したアドレス宛にアラートメールが送信されます。

以上で、FortiGateのアラートメールの設定方法の説明は終了となります。

補足

LogStare CollecterでもSYSLOGを利用して、アラートメール送信ができます。詳しくは下記のURLよりご覧ください。

- FortiGate にSNMP (v1, v2c) / Syslog 設定を追加する

https://www.secuavail.com/kb/tech-blog/tb-190225_01/

- SYSLOG収集

https://www.secuavail.com/kb/references/ref-200716_01/

- テキストマッチングについて

https://www.secuavail.com/kb/references/ref-20200716_02/

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。