当記事では、Windows ServerのDHCPログをLogStare Collector(以下、LSCと記載)にて収集する方法についての説明を記載します。

目次

概要

ログフォワーダー「okurun.jar」を利用してWindows ServerのDHCPログをsyslogとして発信し、LSCにて受信します。「okurun.jar」の入手先及び概要については、以下の記事をご参照ください。

ログフォワーダー「okurun.jar」について

前提条件

- 「okurun.jar」はjavaにて動作します。OpenJDK等事前にWindowsへインストールし環境変数の設定等を実施してください。

- Windows環境におけるjavaの環境変数設定については説明しません。

- 当記事の記載内容は下記環境にて実施したものです。

- 当記事の手順はすべて管理者権限にて実施しています。

Windows

| OS | WindowsServer 2019 |

| JAVA | OpenJDK15 |

LSCサーバ

| LSCバージョン | 2.1.0 |

| OS | CentOS7 |

| メモリ | 4GB |

| CPU | 2コア |

| JAVA | OpenJDK15 |

設定(Windows側)

Windows ServerのDHCPログ設定の確認

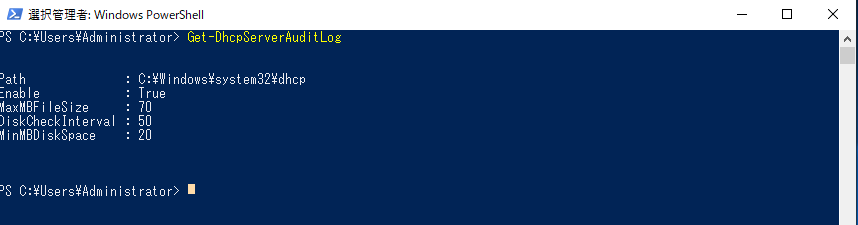

- Powershellにて「Get-DhcpServerAuditLog」を実行し、ログ出力が有効化を確認します。「Enable」が「True」であればDHCPログ出力が有効となっています。

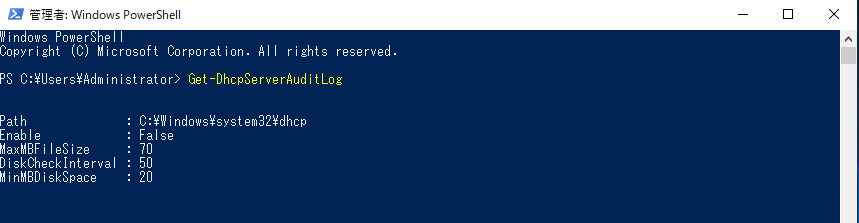

- ログが有効化されていない場合、「Enable」が「False」と表示されます。

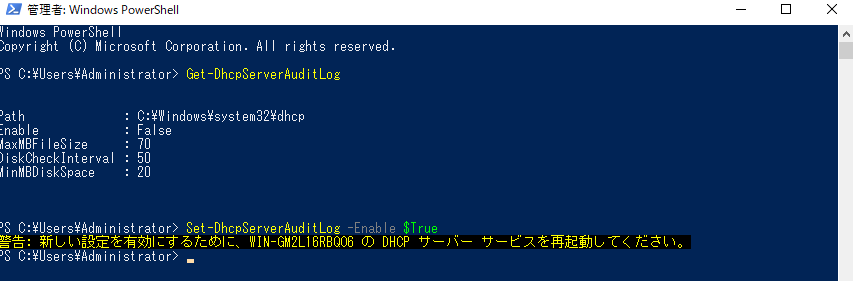

- 「Enable」が「False」となっている場合、「Set-DhcpServerAuditLog -Enable $True」を実行後、サービス「DHCP Server」を再起動します。

Windows ServerのDHCPログ出力の確認

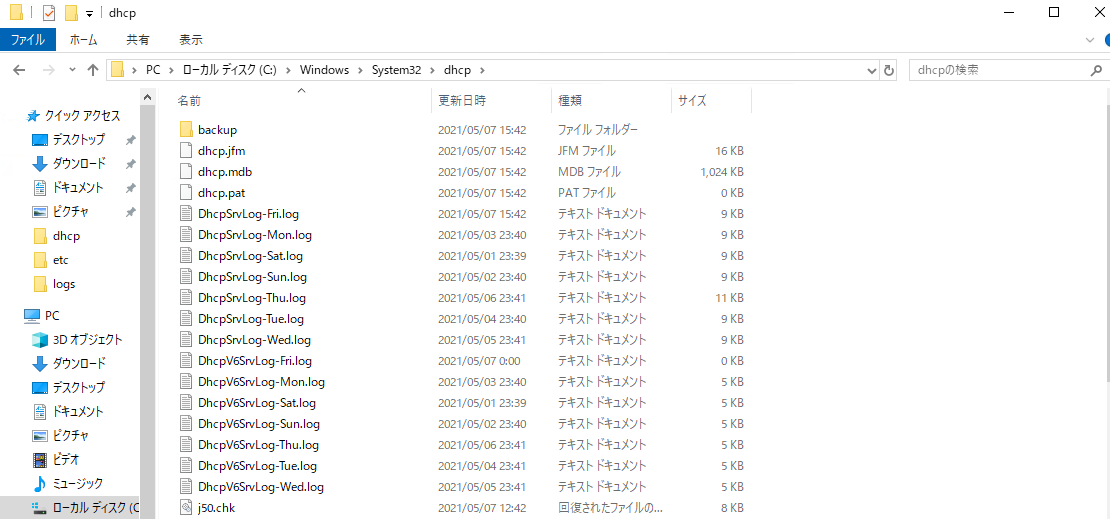

- DHCPログが生成されているか確認します。デフォルトでは「C:Windows\System32\dhcp」配下にDHCPログとして「DhcpSrvLog-※英語 (省略形)※.Log 」と「DhcpV6SrvLog-※英語 (省略形)※.Log 」が生成されます。

「okurun.jar」の準備

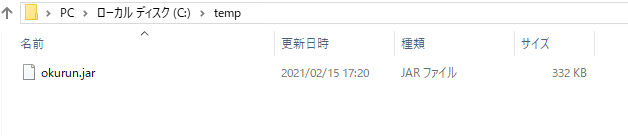

- Windowsの任意のディレクトリに「okurun.jar」を配置します。当記事では、C:temp配下に配置します。

DHCPログの送信方法

- コマンドプロンプトを開き、「okurun.jar」を配置したディレクトリに移動します。

C:Users\Administrator>cd /temp C:temp>

- 「okurun.jar」を実行します。当記事では、C:\Windows\System32\dhcp配下のDhcpSrvLog-Mon.logが「okurun.jar」の対象となるログファイルです。当記事では、LSC(172.23.61.59)にudp/514でファシリティ「SYSLOG」プライオリティ「INFO」にて転送する場合のコマンドを記載します。※LSCへ転送する場合は、ヘッダオプションはYにしてください。また、文字コードは「SHIFT-JIS」にて「okurun.jar」を実行してください。

C:temp>javaw -jar okurun.jar C:\Windows\System32\dhcp\DhcpSrvLog-Mon.log SHIFT-JIS udp 172.23.61.59 514 INFO SYSLOG Y Y

- 上記コマンド実行後、バックグラウンド上で「okurun.jar」が起動します。

「okurun.jar」の停止方法

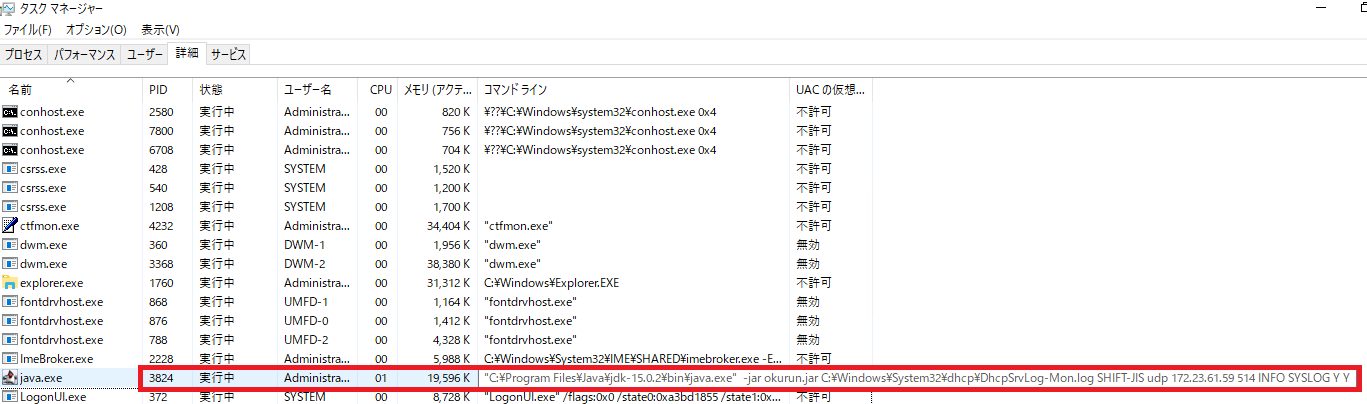

- フォワーダーはtaskkillコマンドにて停止します。まず、タスクマネージャにて「okurun.jar」のプロセスIDを確認します。※列「コマンドライン」を表示させると探しやすいです。

- 停止したい「okurun.jar」のプロセスIDを確認し、コマンドプロンプトよりtaskkillコマンドにて停止します。

# taskkill /pid 3824

- タスクマネージャにて停止した「okurun.jar」のプロセスIDが存在しないことを確認します。

DHCPログメッセージサンプル

- DHCPログメッセージについて説明します。当項目では「DhcpSrvLog-※英語 (省略形)※.Log 」を説明対象とします。

- 「DhcpSrvLog-※英語 (省略形)※.Log」のログメッセージ形式を下記に示します。※実際のログファイル内の記述を参考にしています。

{ID},{日付},{時刻},{説明},{IP アドレス},{ホスト名},{MAC アドレス},{ユーザー名},{トランザクション ID},{QResult},{プロベーション時刻},{相関 ID},{DHCID},{ベンダー クラス (16 進)},{ベンダー クラス (ASCII)},{ユーザー クラス (16 進)},{ユーザー クラス (ASCII)},{リレー エージェント情報},{DNS 登録エラー}

- 実際のログメッセージを下記に例示します。

10,05/11/21,11:45:10,Assign,xxx.xxx.xxx.xxx,DESKTOP-OHDI7A6,xx:xx:xx:xx:xx:xx,,4052643369,0,,,,0x4D53465420352E30,MSFT 5.0,,,,0 30,05/11/21,11:45:10,DNS の更新要求,xxx.xxx.xxx.xxx,DESKTOP-OHDI7A6,,,0,6,,,,,,,,,0 11,05/11/21,11:45:10,更新,xxx.xxx.xxx.xxx,DESKTOP-OHDI7A6,xx:xx:xx:xx:xx:xx,,1806008519,0,,,,0x4D53465420352E30,MSFT 5.0,,,,0 31,05/11/21,12:15:14,DNS の更新に失敗しました,xxx.xxx.xxx.xxx,DESKTOP-OHDI7A6,,,0,6,,,,,,,,,1460 24,05/11/21,12:44:10,データベースのクリーンアップ開始,,,,,0,6,,,,,,,,,0 25,05/11/21,12:44:10,0 個のリースは有効期限が切れ、0 個のリースは削除されました,,,,,0,6,,,,,,,,,0 18,05/11/21,13:44:11,期限切れ,xxx.xxx.xxx.xxx,,,,0,6,,,,,,,,,0 17,05/11/21,17:44:15,DNS レコードは削除されていません,xxx.xxx.xxx.xxx,,,,0,6,,,,,,,,,0

設定(LSC側)

基本設定

- 「okurun.jar」にて転送されたメッセージを「SYSLOG収集」にてLSCで受信します。「SYSLOG収集」につきましては、以下の記事をご参照ください。※LSC側の「SYSLOG収集」にて文字コードは「UTF-8」と設定してください。

SYSLOG収集 - 「SYSLOG収集」にて利用されるポート番号はデフォルトでtcp/udp共に514となっています。「okurun.jar」にてポート番号を514以外に設定した場合、環境設定より「SYSLOG収集」にて利用されるポート番号を変更することで514以外のポートで「SYSLOG収集」が可能となります。環境設定につきましては、以下の記事をご参照ください。

LogStare Collector における環境設定について

以上でWindows ServerのDHCPログをLSCにて収集する方法についての説明は終了となります。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。