当記事では、WatchGuard社FireboxシリーズのSNMP(v2)を有効化する方法について記載します。

目次

対象バージョン

Fireware v12.7.1 Build 644848

※当記事では、VMware ESXi7上に構築したFirebox V smallによる検証結果をもとに執筆しております。

前提条件

管理者権限をもつユーザで、ブラウザからWebインターフェースへアクセスできることとします。

設定するSNMPのバージョンはv2cのみとします。

本設定において、NATは使用しないこととします。

Webインターフェースの基本的な操作(設定のsave等)については記載を割愛しております。

SNMPの設定

SNMPの有効化

Webインターフェースの[システム]>[SNMP]に移動し、以下のように設定します。

1.「バージョン」にてv1/v2cを選択します。

2.「コミュニティ文字列」にコミュニティ名を入力します。

ファイアウォールポリシー(SNMP)の設定

Webインターフェースの[ファイアウォール]>[ファイアウォールポリシー]へ移動し、SNMPを許可するファイアウォールポリシーを追加します。

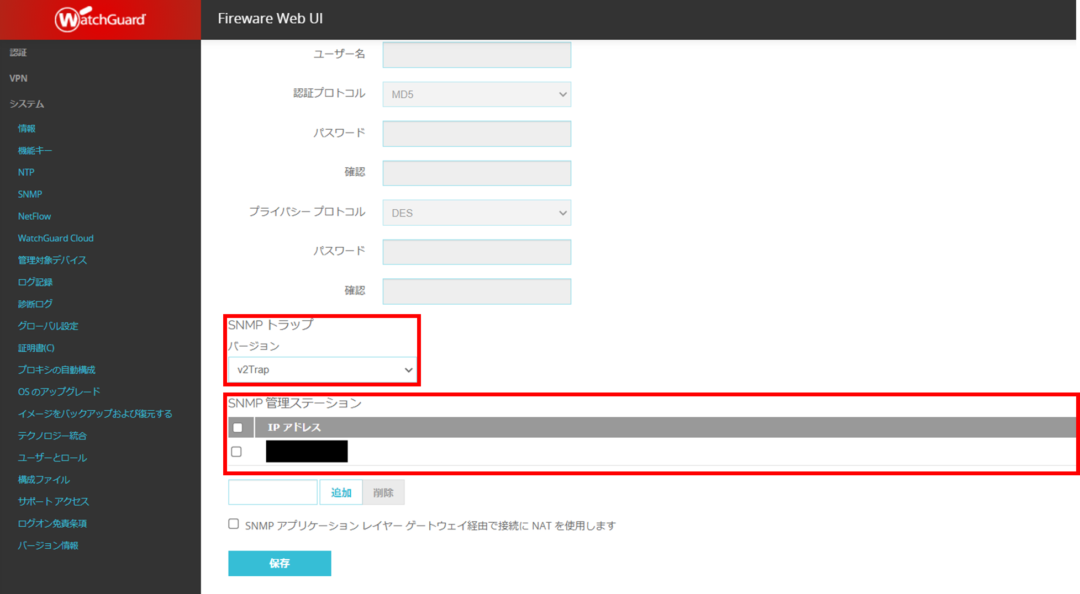

SNMPトラップの設定

SNMP Trapの送信設定を行う場合は、[システム]>[SNMP]に移動し以下のように設定します。

1.SNMPトラップの「バージョン」にてv2Trapを選択します。

2.「SNMP管理ステーション」にてSNMPサーバのIPアドレスを設定します。

次に、Webインターフェースの[ファイアウォール]>[ファイアウォールポリシー]からSNMPトラップを有効にするファイアウォールポリシーを選択し、以下のように設定します。

1.ログ記録の「SNMPトラップを送信」にチェックを入れます。

LogStare Collectorでの監視設定

LogStare Collectorでの監視方法については以下の記事をご参照ください。

・監視対象デバイスの設定

・監視項目スキャンについて

・SNMP監視の設定

・SNMP-Trap監視設定と具体的な設定方法について

LogStare CollectorではWatchGuard Fireboxシリーズの監視項目の自動スキャンに対応しており、CPU使用率、メモリ使用率、ポートステータス、トラフィック数等、必要な項目を自動で監視項目として追加できます。

監視可能な内容(監視項目)は以下の記事をご参照ください。

・監視対象機器一覧

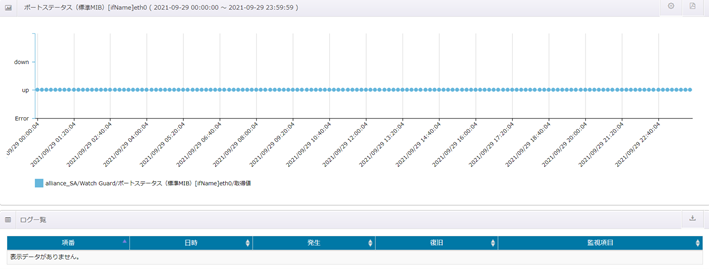

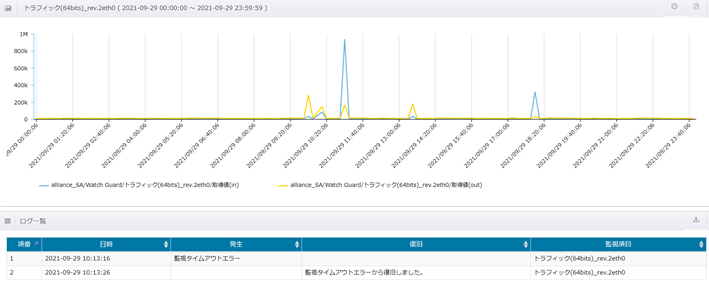

LogStare Reporter / LogStare Quintでのレポート例

当社のLogStare Reporter及びLogStare QuintはFireboxシリーズのSNMPログの可視化に対応しています。

※LogStare Reporter/LogStare Quintについて詳しくは以下のページをご覧ください

LogStare製品ラインアップ

以下はレポートの一例です。

インターフェース(External)のポートステータス

インターフェース(External)を経由したトラフィック数

以上で、WatchGuard社FireboxシリーズのSNMP(v2)を有効化する方法についての説明は終了となります。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。