SecuAvail NEWS(Vol.1 2014年11月号)

セキュリティベンダーの提案?に乗っかってはいけない!

情報セキュリティ通信

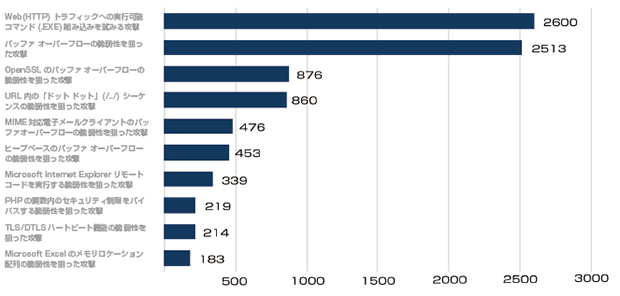

| 検知した脅威TOP10の内容 | 影響を受けるシステム | 検知数 | |

|---|---|---|---|

| 1位 | Web(HTTP) トラフィックへの実行可能コマンド (.EXE) 組み込みを試みる攻撃 | Windows 2000、Windows NT | 2,600 |

| 2位 | バッファオーバーフローの脆弱性を狙った攻撃 | Zom-Mail: 1.0.9 | 2,513 |

| 3位 | OpenSSLのバッファオーバーフローの脆弱性を狙った攻撃 | 全般 | 876 |

| 4位 | URL内の「ドット ドット」(/../) シーケンスの脆弱性を狙った攻撃 | すべてのWebサーバー | 860 |

| 5位 | MIME対応電子メールクライアントのバッファオーバーフローの脆弱性を狙った攻撃 | Windows 95、98、NT4.0、UNIX | 476 |

| 6位 | ヒープベースのバッファオーバーフローの脆弱性を狙った攻撃 | Sendmail | 453 |

| 7位 | Microsoft Internet Explorerリモートコードを実行する脆弱性を狙った攻撃 | Microsoft Internet Explorer | 339 |

| 8位 | PHPの関数内のセキュリティ制限をバイパスする脆弱性を狙った攻撃 | PHP | 219 |

| 9位 | TLS/DTLSハートビート機能の脆弱性を狙った攻撃 | 全般 | 214 |

| 10位 | Microsoft Excelのメモリロケーション配列の脆弱性を狙った攻撃 | Microsoft Office | 183 |

今年9月に弊社IPSで検知した脅威のランキングです。

検知件数上位の1位と2位は10年前からある攻撃で、全体の5割を占めています。9位にはOpen SSLのハートビート機能の脆弱性がランクイン。影響範囲が広く対策は必須です。検知のピークはゴールデンウィーク頃でしたが、依然として多い状況です。9月の集計ではTOP10にはランキングされていませんが、9月29日以降は断続的にBashの脆弱性をつく攻撃が観測されています。

攻撃の4 割近くがMS Windowsを標的としたものです。

攻撃手法としては、リモートでのコード実行を試みる攻撃が8割近くとなっています。

弊社では、IPSでの防御だけではなく、このような攻撃統計からブラックリストを作成し、FWポリシーで攻撃先からの通信を遮断するブラックリストブロックを実施しています。

是非セキュアヴェイルNetStare®(ネットステア)サービスをご利用ください。

今年は製品/バージョンのサポート終了が多く、リプレイス/バージョンアップ作業が多いです。Security Operation Center(以下SOC)では検証作業で大変です。

今月のSOC 裏話は、あるUTM製品のバージョンアップにまつわるお話です。

最新バージョンで利用できる機能が減っているという恐ろしい現象が発生しました。(実際はGUIからの設定が出来なくなり、CLIでの設定は可能です。※一部機器対象)

一例として、SSL-VPNのポータル画面が従来は3つまで使用可能でしたが、バージョンアップすると1つしか使えなくなり、残りの2つは勝手に消されるという事態に。幸い弊社のお客様に影響はありませんでしたが、SOCでは引き続きバージョンアップ検証作業を続けてまいります。皆さんもバージョンアップは慎重に行いましょう。