SecuAvail NEWS(Vol.7 2015年7・8月号)

特集!NetStare Suite APT SENSOR 緊急リリース!

特集!

数年前より大容量データ「ビッグデータ」というキーワードが頻繁に使われるようになった。

ビッグデータとは何か…検索、購入、行動、稼働…等々、あらゆる履歴を一元的に管理・分析し傾向を導き出し活用するための情報群である。ビッグデータの活用は履歴という「ログ」を活用することに他ならない。つまり、「ログ管理」こそがビッグデータ活用と同義と言える。

創業より「顧客環境に適したセキュリティ維持の実現」をテーマにファイアウォールやlPSなどの運用サービスを提供し、自社開発した運用監視基盤とログ分析ツールを駆使し、潜在する問題の抽出や傾向分析からセキュリィマネジメントサービスもまた提供してきた。

「潜在する問題を抽出する」これは、セキュリティ対策をする上で一般的な考えではあるが実効性のある対策へと導くのは容易ではない。問題発生時に通信ログ等から、なぜそうなっているのか仮説を立て、それを検証するべくログ分析を実行しなければならない。

今回、リリースした標的型攻撃検知センサーには、社外の特定のメールアドレスから社内の複数人(例えば10人以上)に一定の容量(例えば1MB以上)のファイルが添付されているメールが送信されていると不正なメールであろうと仮定し、それをお客様に通知するという機能を有している。

セキュリティ対策における問題認識は、攻撃元や対象、攻撃内容や件数などの事実に基づくが、その判定基準は技術者のスキルや経験に依存する部分が多く、対策へと導く過程と決定に差異が生じる場合がある。

NetStare SuiteはファイアウォールやUTMなどの機器から得られる監視データと通信ログを一元管理しセキュリティログというビッグデータを構築、創業より培った運用ノウハウを最新のテクノロジーで実装しシステム化することで俯瞰的かつ客観的な分析結果を導き出す。技術者の経験とスキルに依存することなく、ECサイトのレコメンド機能のように、機器の寿命や障害発生の予兆を検知するなど将来予測を提示します。

NetStare Suiteは、今までになかった未来のセキュリティ問題への対策を導くサービスとして、今後も進化します。

2015年6月1日にサービスを開始したNetStare Suite(以下、NSS)。

その後、日本年金機構の標的型攻撃による情報漏洩事故などの市況から標的型攻撃検知サービス「NetStare Suite APT SENSOR」を緊急リリースした。

セキュアヴェイル独自の視点から、メールログを分析し標的型攻撃の疑義がある通信を検知し通知するサービスである。現在はメールログの分析のみだがUTM、proxyサーバなどInternetの出入り口のログを相関分析することでより検知精度を高めたサービスもリリースする予定である。

NSS 無料サービス開始(監視とログ分析)→リリース済

APT SENSOR → リリース済

APT SENSOR Ver.2.0 → 近々リリース予定

運用対象機器の障害予防検知(将来予測)

自社環境のセキュリティ対策度耐久性評価(将来予測)

セキュリティ偏差値診断(相関分析によるスコアリング)

セキュリティ対策度順位(相対評価により自社の位置付け)

学習機能による自動ログ分析レポート(ビッグデータ活用)

NSSはビッグデータ活用による、未来のセキュリティ対策の強化に向け

客観的で定量的な指標を提供するサービスへと進化する予定です。乞うご期待。

「NetStare®(ネットステア)」と「LogStare®(ログステア)」の2本柱のサービス・プロダクトの融合から誕生するのが次期主力製品の「NetStare Suite(NSS)」である。

開発中の現段階ではその全貌はまだ明らかにできないが、先日NSSの機能を一部切り出すカタチでAPT(標的型攻撃)センサーを緊急リリースしたのは前述の通りである。

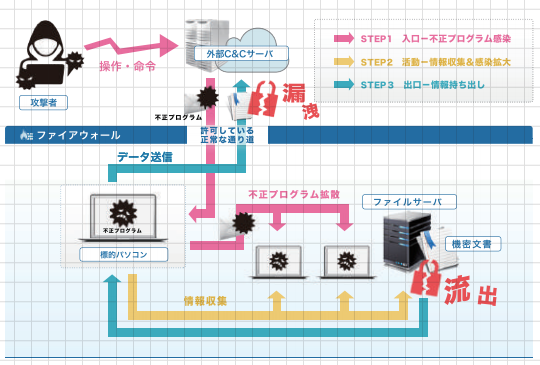

特定のターゲットにあたかも通常のメールであるかのようになりすまし、不正プログラムを潜伏させ情報漏洩に導くなど、巧妙な手口で知られる「標的型攻撃」は検知が難しいと言われる。

難しいとされる標的型攻撃検知をAPTセンサーはどのように実現しているのか?

その秘密はNSSの基盤となるビッグデータ技術があるからに他ならない。

従来はRDBMSを利用しログを管理するのが一般的な手法であった。様々な切り口で高度に扱えるという利便性がある一方で、大容量のデータを扱うのは不得意であるという側面もあった。

NSSを完成させるためには大容量のデータ(ビッグデータ)を取り扱えるフレームワークが必要であり、約1年半以上かけていくつかのフレームワークをベンチマークした。

この結果、選択されたフレームワークは現状の製品で課題となっていた大量データの取り扱いを容易にするだけではなく、相関的かつ俯瞰的な視点で迅速に分析結果を導き出してくれることで、新しいセキュリティリスクを発見できる大きな活路を見出すこととなった。

監視結果や稼働ログは単に全て過去の事実の積み重ねでしかない。しかしながら、その過去の事実が膨大になり別視点でその事実を見つめると、そこにある一定の法則や傾向が導かれる。本来、従業員が不在である時間帯にメールが送信されているなどの単純な傾向から、業務及び組織構成上においてこのメールの送受信は極めて不自然であるという傾向も浮かび上がってくる。メールの送受信ログの積み重ねから、人の行動(操作)の傾向が可視化され、不正プログラム侵入による情報漏洩などをいち早く検知するという可能性も否定できないのである。

日常のオペレーションログはその多くが定常化されることになり、一般的な傾向として認知されそこにセキュリティリスクがあるとは考え難い。このログの蓄積の先に、日常の傾向とは乖離したログ…つまり、非日常を検知したこの瞬間がセキュリティリスクが高いことを知らしめてくれる。

標的型攻撃は巧妙にメールを作文しているため、単純にログを確認しただけでは不正を検知することができない。見えないセキュリティリスクを可視化するのが大容量データ『ビッグデータ』であり、そのデータを様々な角度から分析するモジュールがNSSに実装されている。NSSが有するビッグデータ分析技術は数百社以上の顧客へのセキュリティマネジメントサービスで養われた実践的な運用視点(ノウハウ)が存在してこそ実現するシステムである。