当記事では、LogStare CollectorでのVPCフローログの取得方法について記載します。

目次

更新履歴

2022/09/06 公開しました。

AWS側の設定

設定例として、ネットワークインターフェースを対象にフローログをCloudWatch Logsに出力するまでを記載します。

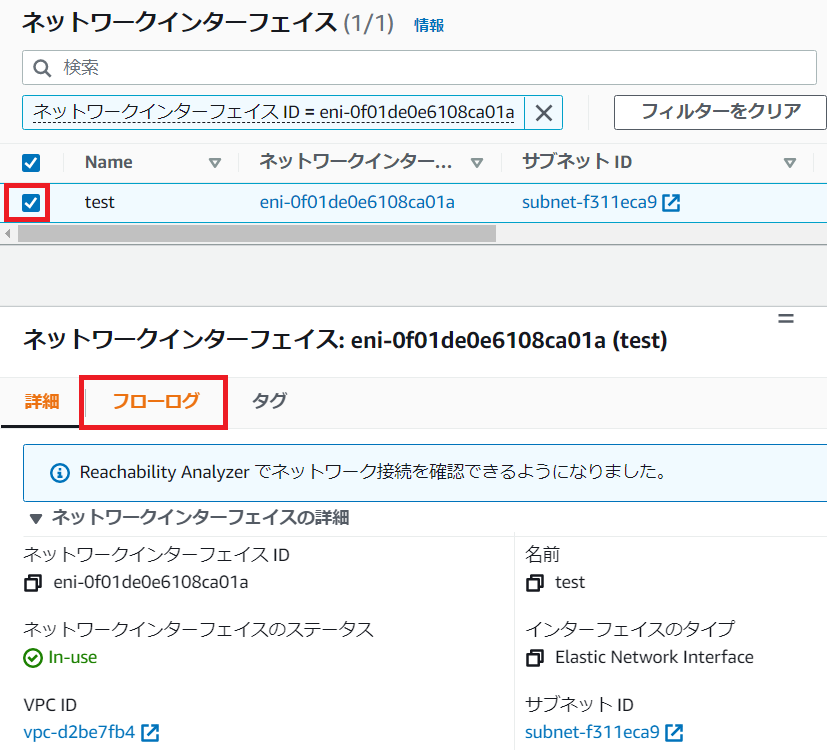

- コンソールよりサービス「EC2」を起動して、メニューより「ネットワークインターフェース」を選択して下さい。ネットワークインターフェースが表示されたら、フローログ作成対象を選択して画面下部のタブ「フローログ」を押下します。

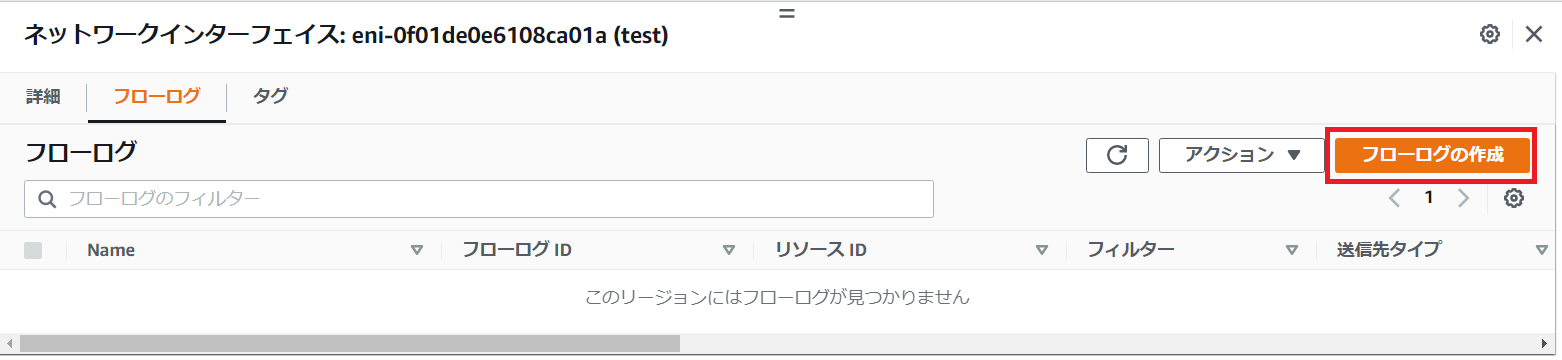

- 「フローログを作成」を押下します。

- 「フローログの設定」画面に遷移します。以下の項目を設定します。

- Name(オプション):作成するフローログの名前を設定します。

- 最大集計期間:フローログの集計期間を「10分」「1分」より選択します。

- 送信先:フローログの送信先を「CloudWatch Logs」「S3」より選択します。LogStare Collectorで収集する場合、「CloudWatch Logs」を選択します。

- 送信先ロググループ:送信先ロググループを設定します。リストから既存のロググループを選択若しくは新たなロググループ名を入力します。

- IAMロール:フローログをCloudWatch Logsに発行出来る権限を持つIAMロールを選択します。必要な権限については以下を参照してください。

https://docs.aws.amazon.com/ja_jp/vpc/latest/userguide/flow-logs-cwl.html#flow-logs-iam - ログレコードの形式:出力されるフローログの形式を「AWSのデフォルト形式」「カスタム形式」より選択します。ログに含まれる内容につきましては以下を参照してください。

https://docs.aws.amazon.com/ja_jp/vpc/latest/userguide/flow-logs.html#flow-logs-custom

- 「フローログの設定」にて必要な項目の設定が終了したら、画面右下の「フローログの作成」を押下します。なお、オプションで任意のタグを設定することも可能です。

LogStare Collector側の設定

- CloudWatch Logs収集機能が追加されている2.3.2以降のインストーラにてLogStare Collectorをインストールします。インストール手順につきましては以下の記事を参照してください。

LogStare Collectorインストールからアンインストールまで Windows版

LogStare Collectorインストールからアンインストールまで Linux版 - aws cli v2をインストールします。インストール手順につきましては以下の記事を参照してください。

WindowsServerにaws cliバージョン2をインストールする方法について

Linux系OSにaws cliバージョン2をインストールする方法について

AmazonLinux2において、aws cliのバージョンを1から2へ変更する方法について - CloudWatch Logs収集に必要な権限を付与します。LogStare CollectorがEC2インスタンス上にあれば、必要な権限を付与したIAMロールを設定します。LogStare CollectorがEC2インスタンス以外にあれば、必要な権限が付与されたユーザを作成の上、アクセスキー・シークレットキーをaws configureにて設定します。必要な権限につきましては以下の記事を参照してください。

CloudWatch Logs収集に必要な権限について - LogStare Collectorを起動後、CloudWatch Logs収集を設定します。設定方法につきましては以下の記事を参照してください。

CloudWatch Logs収集の設定

取得したログについて

- 取得したログは「検索・ダウンロード」にて確認することができます。「検索・ダウンロード」につきましては以下の記事を参照してください。

LogStare Collector における検索・ダウンロード画面について - 以下はLogStare Collector上で取得したAWSのデフォルト形式でのフローログです。

ログレポート

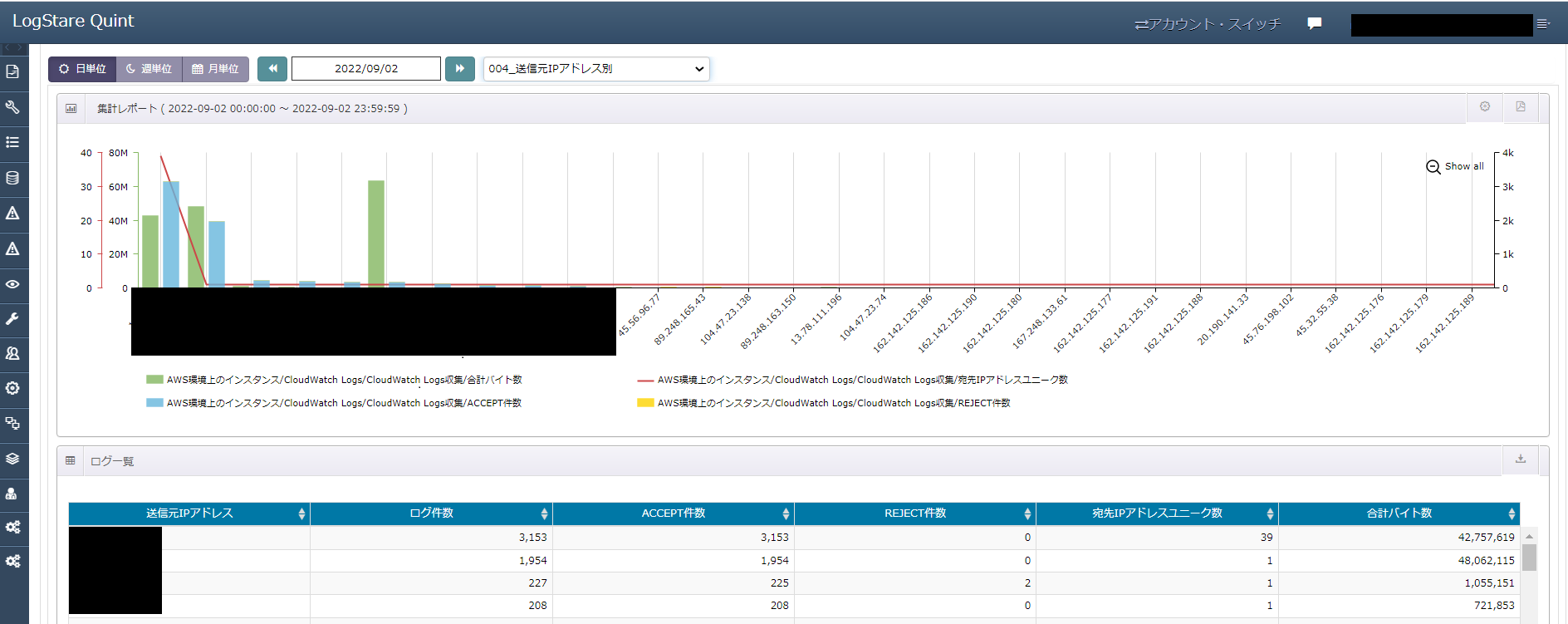

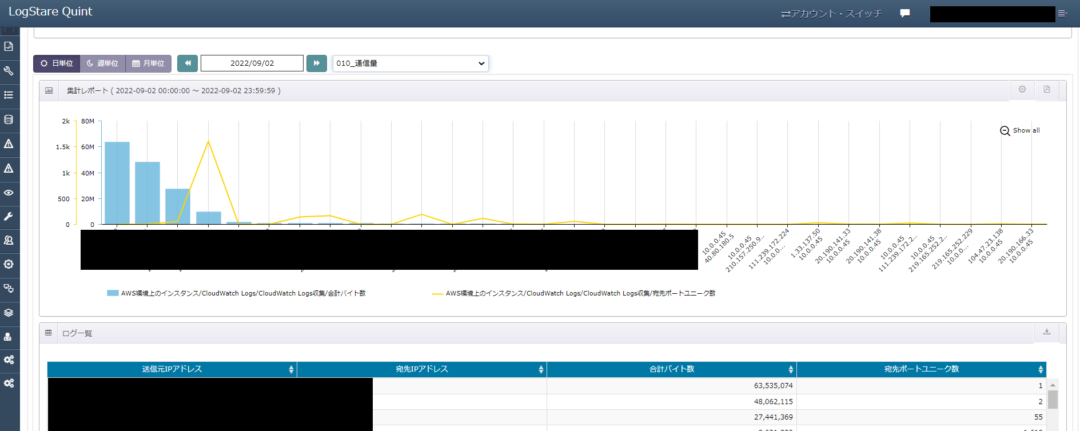

「AWSのデフォルト形式」にて出力されるVPCフローログのレポートをLogStare Reporterにて生成することが出来ます。以下に作成例をまとめています。

送信元IP別

送信元IPアドレス別に集計したレポートです。送信元別の許可・遮断の件数や合計バイト数を算出し、日々の通信傾向を確認する際に利用することが出来ます。

通信量別

送信元IPアドレス・宛先IPアドレス毎の通信量(合計バイト数)を降順で集計したレポートです。トラフィック量の推移を確認することが出来ます。

LogStare Reporterは、Collectorが収集したログデータのレポート作成や、監視データとの相関分析、高度な複合条件によるアラート通知などを行なうSaaS型のログ分析システムです。LogStare Reporter、LogStare Quintについて詳しくは、こちらのLogStare製品ラインアップをご覧ください。

以上でLogStare CollectorでのVPCフローログの取得方法とログレポートについての説明は終了です。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。