当記事では、選択したWindowsデバイスに対してWMIによるイベントログ収集を行う方法を記載します。

目次

更新履歴

2020/08/25 新規公開

2022/02/04 利用できるパスワードの文字種について追記しました。

2022/04/13 WMI収集件数の上限について追記しました。

2023/06/14 WMI収集がうまくいかない場合の注意点について追記しました。

2024/04/12 WMI収集件数の上限について変更内容を追記しました。

WMI収集 とは...

Windowsのイベントログを収集する機能となります。

ログオンの成功・失敗やWindowsサービスの起動・終了などのログ収集にご利用いただけます。

WMI受信/送信設定については下記の記事をご参照ください。

Windows Server 2016 (2012) / Windows 10 にて、WMI 通信の受信許可設定を投入する

Windows Server 2016 (2012) / Windows 10 にて、WMI 通信の送信許可設定を投入する

注意事項

Linux版LogStare CollectorでWMI収集を行う場合は、

インターネットへ接続し、有効化する作業が必要となります。

詳しい内容については下記の記事をご参照ください。

【Linux版LSCのみ】WMI監視・収集を有効化する方法

WMI収集設定

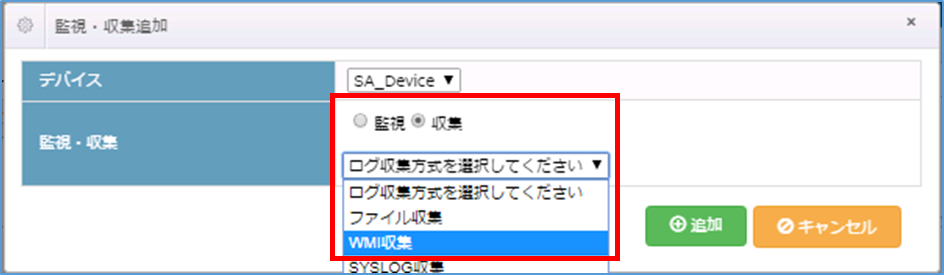

- 「監視・収集」項目の「収集」ボタンを選択し、プルダウンメニューから「WMI収集」を選択します。

※この項目は1デバイスにつき、1つしか設定ができません。

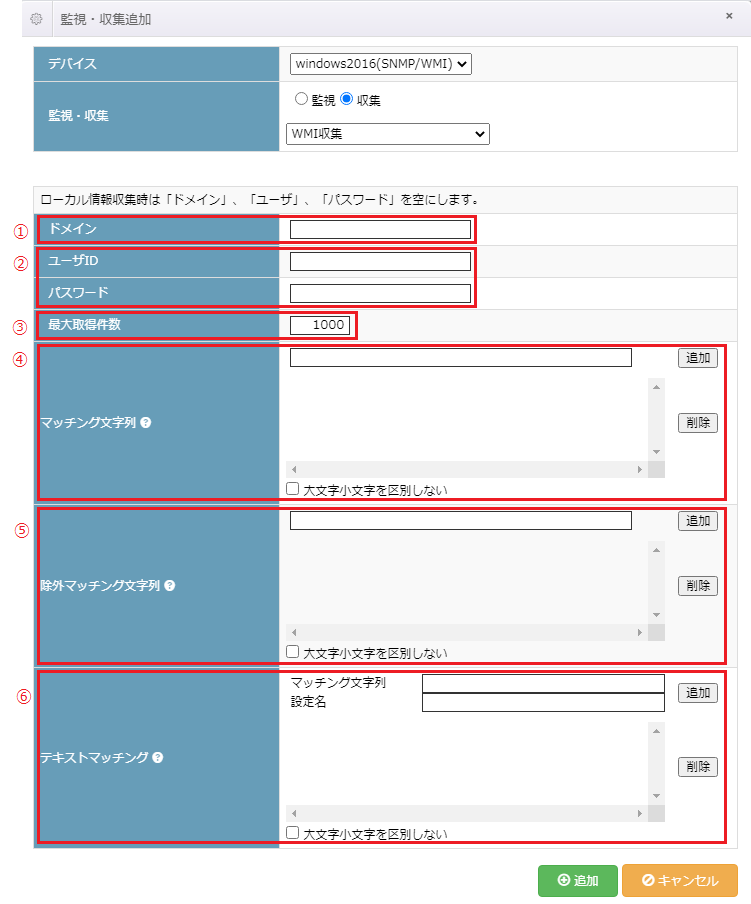

- 表示された「監視・収集追加」画面にてWMI収集情報を入力します。

① 監視対象デバイスが所属しているドメイン情報を入力します。

※リモートでの情報取得時は、ビルトインのAdministratorアカウントでの設定を推奨します。

追加アカウントの場合は、WMI通信やイベントログへのアクセスに必要な権限が無いとWMI収集が失敗したり、取得できないイベントログが発生する可能性があります。

※LogStare CollectorをインストールしているWindows自身への情報取得を行う場合は「ドメイン」、「ユーザ」、「パスワード」を空にします。

②監視対象デバイスへログインする際のユーザID及びパスワード情報を入力します。

※パスワードに以下の文字は設定できません。

" ' < > ,&

※2022年2月14日にリリースされたLogStare Collector v2.2.0 build 220121より上記文字もWMI収集におけるパスワードに利用できるようになりました。

③監視対象デバイスからイベントログを取得する際における、定期的な収集処理1回分の最大取得件数の

上限を入力します。デフォルトの取得件数上限は1000件です。

LSC v2.3.6 build 230904より前のバージョンでは1~100,000まで取得件数を設定できます。

LSC v2.3.6 build 230904 以降のバージョンでは取得件数の上限を1,000,000まで設定できます。

※LSC v2.3.6 build 230904のリリースノートにつきましては、こちらからご参照ください。

※機器の故障など、大量にイベントログが発生した場合は、

取得件数の上限を上回り発生したイベントログについては全て取得できない場合がございます。

この場合は、取得件数の上限を引き上げることで、全てのイベントログを取得することができるようになります。

また1000件とは、監視デバイスに設定されている監視間隔に準じます。

※設定の詳細につきましては、下記の記事をご参照ください。

監視対象デバイスの設定なお、最大取得件数を最大値(1,000,000)に設定していただいても、

LSCの動作に特に問題はございませんが、

実際に監視対象のWindowsサーバ側でそれだけのログが発生した場合は、

ログの収集に時間がかかる可能性がございます。④マッチング文字列に一致したログを取得します。

※WMI収集では、基本的にWindowsのイベントビューア上の アプリケーション・システム・セキュリティ のログを一括で取得するため、指定がない場合は全てのログを取得いたします。

なお、それ以外のイベントログについても、取得が可能な場合は取得いたします。⑤除外マッチング文字列に一致したログ以外を取得します。

※ 指定がない場合は全てのログを取得します。

※ マッチング文字列及び除外マッチング文字列を設定した場合は、除外マッチング文字列以外でマッチング文字列に合致したログを取得します。

⑥「マッチング文字列」「除外マッチング文字列」の選別結果に対して、設定した文字列がマッチした場合に、メール通知されます。※設定の詳細につきましては、下記の記事をご参照ください。

ログ収集項目:テキストマッチングについて

- 追加確認画面が表示されますので「はい」をクリックします。

Attention!:LSCで、WMI収集はログ取得開始時間と終了時間を指定して収集を行います。LSCサーバの時刻が監視対象のWindows機器の時刻より進んでいる場合、LSCサーバはWindows機器では達していない時刻のログを指定するため、ログが生成されていないとみなされ、受信ができない場合があります。

WMI収集がうまくいかない場合、LSCサーバと監視対象のWindows機器との時刻差がないか、ご確認ください。

以上で設定作業は終了となります。

記載されている会社名、システム名、製品名は一般に各社の登録商標または商標です。

当社製品以外のサードパーティ製品の設定内容につきましては、弊社サポート対象外となります。