SecuAvail NEWS(Vol.2 2014年12月号)

“にわか”SOCに気を付けろ!機能的なSOCを見極める視点!

セキュリティレポート解説

一口に不正アクセス(本来アクセス権を持っていない人がログインできる様にする攻撃)と言っても、「広範囲にわたって無作為に行われている不正アクセス」の場合もあれば、「集中的に狙われている不正アクセス」の場合もあります。

無作為の不正アクセスは、ファイアウォールのルール設定を間違っていなければそれほど問題はありません。

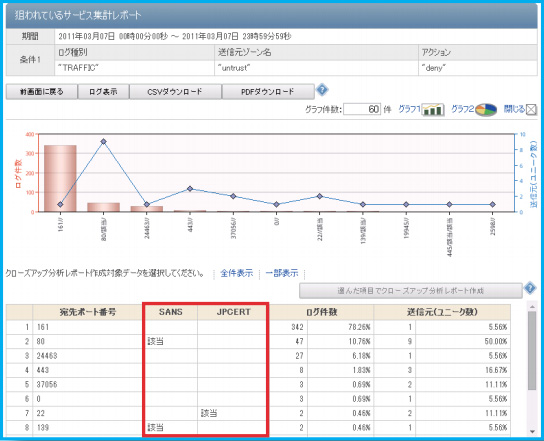

一方、集中的に狙われている場合、ファイアウォール内部への侵入を目的として何者かが意図的に不正アクセスしている可能性が考えられます。ログ件数が多いのに送信元のユニークアドレス数が少ない場合は集中的に狙われている不正アクセスが発生している可能性があります。例えば、ポートスキャニングが行われている場合、一般的には「ログ件数÷送信元ユニークアドレス数」が「10前後」となりますが、この値を大きく上回る場合が様々な手口でファイアウォール内部への侵入を試みている可能性があります。ログを解析し、どの様なアクセスが発生しているのか見極めていくことがポイントです。

ウイルスの流し込み

情報漏洩(通信盗聴、データ抜き取り)

データ破壊

機器障害

ファイアウォールのルール設定の不備

(許可すべきでない通信を許可しているなど)

最も安全なのは、解析結果で1件もアクセスが検知されていない場合です。

及第点と言えるのが、「SANS」欄と「JPCERT」欄に「該当」と表示されるアクセスのみが検知されていて、このアクセスの「ログ件数÷送信元ユニークアドレス数」が「10前後」の場合です。

安全な状態を維持するには、定期的なファイアウォールのルール見直しをお奨めします。

例えば、業務上起こりうる通信とそうでない通信に対するファイアウォールの設定の整合性をチェックし、使用していないポートは閉鎖するなどの対応を行っていきましょう!