SecuAvail NEWS(Vol.4 2015年3月号)

自社SOCとSIEM製品でセキュリティ対策強化は実現するか?

セキュリティレポート解説

情報漏洩の8割が内部要因といわれていますが、昨年世間を騒がせた個人情報漏洩事件も内部からの不正行為によるものでした。内部からの情報漏洩は、システム運用者や役職者などが特権IDを利用した不正アクセスが多く、正常に業務を行っているのか個人情報や機密データを盗み出しているのかを判別するのはなかなか困難です。

盗み出されたデータが社外に出ると情報漏洩となるわけですが、社外に出たことを気付ける仕組みを用意しておくことが被害を最小限に抑えることにつながります。

その1つに「大量通信」を検知することが挙げられます。

個人情報や機密データなどを大量に外部送信すると、通常とは異なる大きなサイズの通信が発生します。ファイアウォールを通過する通信はログとして出力されるため、この通信ログを解析し、「大量通信」の痕跡を見つけることがポイントとなります。

情報漏洩(内部犯もしくはマルウェアによるデータ抜き取り)

通信帯域の圧迫

大量通信の制御ができていない

大量通信を検知する仕組みがない

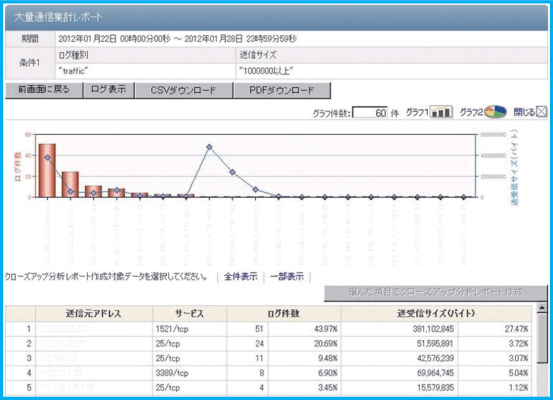

「大量通信集計レポート」は、設定した閾値(初期値 10MB)以上の送信サイズとなった通信を抽出し、その通信の送信元IPアドレスを一覧で表示することができるレポートです。

最も安全なのは大量通信が1件も検知されず、「大量通信集計レポート」が出力されないことです。レポートが出力された場合は、行動を確認してみましょう。

送信元IPアドレスの情報から端末や利用者を割り出し、なぜその端末から大量通信が発生したかを本人に確認することですばやい原因究明につながります。結果的に問題が発生していなかったとしても「おやっ?」と思ったら本人に確認する様にし、組織にチェック行為を浸透させて抑止効果を狙っていくことも大切です。

このレポートは、システム管理者が不在となる夜間帯や休日も該当する通信が発生した場合に自動的に出力されるため、盲点となる部分も事後でチェックできます。また、退職が決まっている利用者の行為も注視すべき対象だといえます。